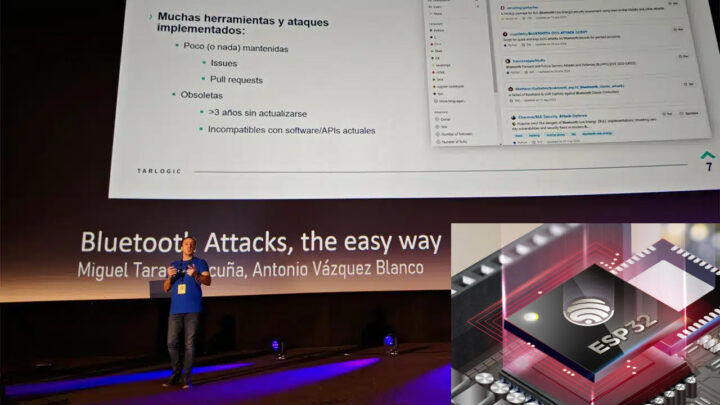

เรื่องของความปลอดภัยนั้นเป็นเรื่องยากในขณะที่ Espressif Systems ประกาศรับรองมาตรฐาน PSA Level 2 สำหรับไมโครคอนโทรลเลอร์ ESP32-C6, ได้มีบริษัทความปลอดภัยทางไซเบอร์จากสเปนชื่อ Tarlogic ได้เผยแพร่ผลการค้นพบฟังก์ชัน hidden Bluetooth ใน ESP32 รุ่นก่อน ซึ่งสามารถถูกใช้เป็น backdoor (ช่องโหว่ลับ) และได้นำเสนอเป็นภาษาสเปนที่งาน Rootedcon 2025

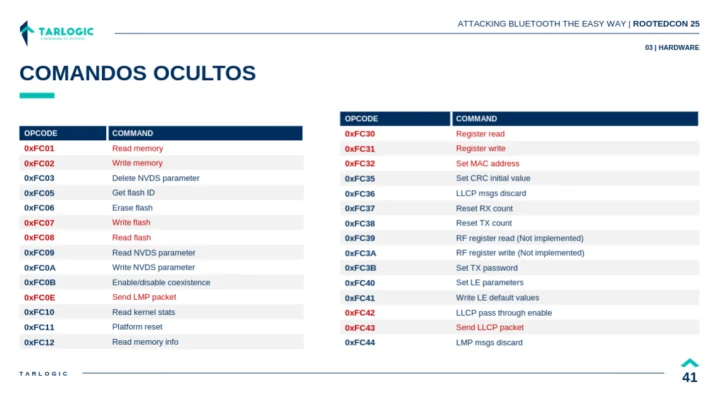

โดยเฉพาะอย่างยิ่งบริษัทได้พบคำสั่ง HCI (Host Controller Interface) ของ Bluetooth ที่เป็นแบบจำกัดสิทธิ์ (proprietary) และถูกซ่อนไว้ ซึ่งสามารถใช้ในการอ่านและเขียนหน่วยความจำของคอนโทรลเลอร์ โดยปกติแล้ว คำสั่งเหล่านี้ใช้สำหรับการดีบัก แต่ก็อาจถูกนำไปใช้เพื่อโจมตีซัพพลายเชน, ซ่อนช่องโหว่ลับ (backdoor) ในชิปเซ็ต หรือดำเนินการโจมตีที่ซับซ้อนมากขึ้นได้ ในตอนแรก Tarlogic เรียกสิ่งนี้ว่า “backdoor” แต่มีบางฝ่ายโต้แย้งข้อกล่าวหาดังกล่าวและในที่สุดบริษัทก็ออกอัปเดตปรับลดระดับการเรียกเป็นเพียงฟีเจอร์ “hidden”:

เราขอชี้แจงว่าการมีอยู่ของคำสั่ง HCI แบบจำกัดสิทธิ์ (proprietary) ซึ่งอนุญาตให้ดำเนินการ เช่น การอ่านและแก้ไขหน่วยความจำในคอนโทรลเลอร์ ESP32 นั้น ควรเรียกว่า “hidden” มากกว่าการเป็น “backdoor”

การใช้คำสั่งเหล่านี้อาจอำนวยความสะดวกในการโจมตีห่วงโซ่อุปทาน, การปกปิดแบ็คดอร์ในชิปเซ็ต หรือการดำเนินการโจมตีที่ซับซ้อนยิ่งขึ้น ในอีกไม่กี่สัปดาห์ข้างหน้า เราจะเผยแพร่รายละเอียดทางเทคนิคเพิ่มเติมเกี่ยวกับเรื่องนี้

ตามรายงานของนักวิจัยผู้ไม่หวังดีอาจไม่เพียงแค่แพร่มัลแวร์ไปยังชิป ESP32 เท่านั้น แต่ยังสามารถส่งผลกระทบต่ออุปกรณ์ที่เชื่อมต่อกับมันผ่าน Bluetooth ได้ เช่น สมาร์ทโฟน หรือแม้แต่อุปกรณ์ทางการแพทย์:

การใช้ประโยชน์จากฟังก์ชัน hidden อาจช่วยให้ผู้โจมตีสามารถปลอมตัวเป็นอุปกรณ์อื่น และติดมัลแวร์อย่างถาวรในอุปกรณ์ที่มีความอ่อนไหว เช่น โทรศัพท์มือถือ คอมพิวเตอร์ สมาร์ทล็อก หรืออุปกรณ์ทางการแพทย์ โดยหลีกเลี่ยงมาตรการตรวจสอบโค้ดได้

ซึ่งดูน่ากังวลมาก โดยเฉพาะอย่างยิ่งเมื่อมีอุปกรณ์ ESP32 กว่า 1 พันล้านตัวถูกใช้งานอยู่ทั่วโลกมาดูกันให้ละเอียดขึ้น

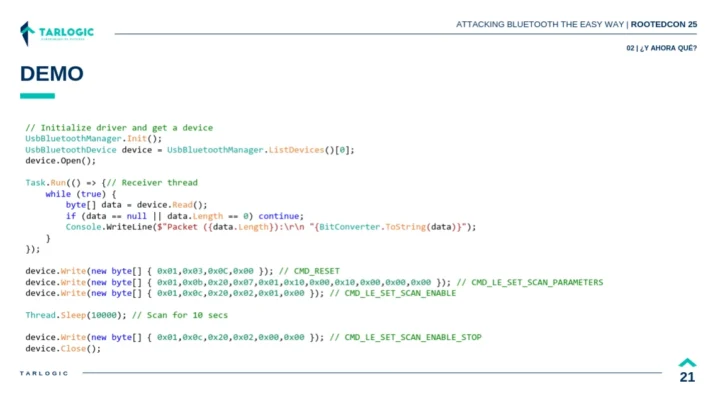

เครื่องมือที่ใช้ในการค้นพบนี้ประกอบด้วย ไดรเวอร์อุปกรณ์ Bluetooth ที่ใช้ LibUSB และ Scapy sockets ซึ่งพัฒนาโดย Antonio Vazquez จาก Tarlogic รวมถึงเอกสาร ROM ELF จาก Espressif เครื่องมือเหล่านี้ช่วยให้สามารถเข้าถึงข้อมูลดิบของ Bluetooth traffic ได้โดยตรง และหลังจากกระบวนการวิศวกรรมย้อนกลับ พวกเขาก็ค้นพบคำสั่ง HCI ที่ไม่ได้รับการเปิดเผยจำนวน 29 คำสั่งในเฟิร์มแวร์ Bluetooth ของ ESP32 คำสั่งเหล่านี้สามารถถูกใช้เพื่อ อ่านและเขียนหน่วยความจำ RAM และ Flash, ปลอมแปลงที่อยู่ MAC (MAC address spoofing), และการแทรกแพ็กเก็ต LMP/LLCP ซึ่งอาจถูกนำไปใช้ในการโจมตีขั้นสูงได้

ช่องโหว่ด้านความปลอดภัยของ Bluetooth ใน ESP32 ได้รับการลงทะเบียนเป็น CVE-2025-27840 โดยมีระดับความรุนแรงปานกลางที่ 6.8 คะแนน Tarlogic ระบุว่าบริษัทจะเผยแพร่รายละเอียดทางเทคนิคเพิ่มเติมในภายหลัง และขณะนี้ยังต้องการฮาร์ดแวร์เฉพาะบางอย่างเพื่อให้สามารถดำเนินการโจมตีขั้นสูงได้

โพสต์โดย Xeno Kovah จาก Dark Mentor LLC ให้ข้อมูลเชิงลึกเพิ่มเติม โดยเริ่มจากการปฏิเสธข้อสรุปแรกที่เรียกสิ่งนี้ว่า “backdoor”:

สิ่งที่นักวิจัยค้นพบนั้น (คำสั่ง HCI เฉพาะของผู้ผลิตที่ใช้สำหรับอ่านและเขียนหน่วยความจำของคอนโทรลเลอร์) เป็นรูปแบบการออกแบบทั่วไปที่พบในชิป Bluetooth จากผู้ผลิตรายอื่นเช่น Broadcom, Cypress และ Texas Instruments เช่นกัน คำสั่งเฉพาะของผู้ผลิตใน Bluetooth ถือเป็น ‘private API’ โดยการที่บริษัทเลือกที่จะไม่เปิดเผยเอกสารเกี่ยวกับ API ส่วนตัวของตนเองไม่ได้หมายความว่าสิ่งนั้นเป็น “backdoor”

แม้จะละประเด็นเรื่อง Backdoor ไป แต่พวกเขาก็พยายามประเมินว่า ฟีเจอร์นี้ถือเป็นช่องโหว่ด้านความปลอดภัยหรือไม่ คำตอบสั้น ๆ คือ “ขึ้นอยู่กับกรณี” คำตอบที่ยาวกว่านั้นอธิบายว่าสำหรับลูกค้าที่ยอมรับว่า Host และ Controller มีสิทธิ์เท่าเทียมกัน ฟีเจอร์นี้อาจไม่ถือเป็นช่องโหว่ อย่างไรก็ตามสำหรับลูกค้าที่ไม่ต้องการให้การบุกรุกใน Userspace ของ Host นำไปสู่การถูกเจาะระบบในเฟิร์มแวร์ของ Bluetooth Controller โดยอัตโนมัติ ฟีเจอร์นี้ถือเป็นปัญหาด้านความปลอดภัย ไม่ว่าในกรณีใด บริษัทมองว่าการใช้ Vendor-Specific Commands (VSCs) ที่ให้สิทธิ์ อ่านและเขียนหน่วยความจำ, Flash หรือ Register เป็น การออกแบบด้านความปลอดภัยที่ไม่ดี ซึ่งส่งผลกระทบต่อผู้ผลิตชิป Bluetooth ทุกราย

แปลจากบทความภาษาอังกฤษ : Hidden proprietary Bluetooth HCI commands in ESP32 microcontroller could pose a security risk

บรรณาธิการข่าวและบทความภาษาไทย CNX Software ได้มีความสนใจในด้านเทคโนโลยี โดยเฉพาะ Smart Home และ IoT