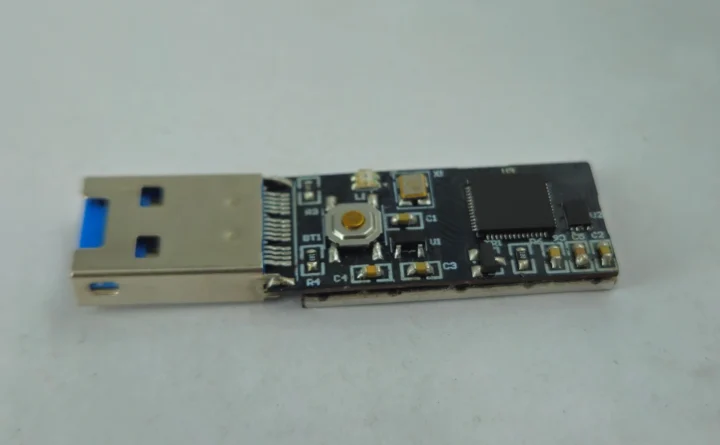

Tarun’s BUG เป็นอุปกรณ์ลักษณะคล้ายแฟลชไดรฟ์ USB ที่มาพร้อมหน้าจอขนาดเล็ก ถูกอธิบายว่าเป็น อุปกรณ์แฮ็กจริยธรรมอย่างถูกจริยธรรม (Ethical Hacking) ที่ขับเคลื่อนด้วย AI, รองรับการควบคุมด้วยเสียง และมีตัวเลือกหน่วยประมวลผลให้เลือก 3 แบบ ได้แก่ ไมโครคอนโทรลเลอร์ Raspberry Pi RP2040 dual-core, ชิป Espressif Systems ESP32-S3 wireless SoC หรือไมโครคอนโทรลเลอร์ STM32F411 Cortex-M4F

อุปกรณ์นี้ยังมีช่องใส่ microSD card สำหรับเก็บข้อมูล และรุ่นที่ใช้ ESP32-S3 ยังรองรับการเชื่อมต่อ WiFi และ Bluetooth Low Energy (BLE) ด้วย BUG มีความสามารถในการ “ป้อนคำสั่งผ่าน HID ขั้นสูง” (เช่น การจำลองคีย์บอร์ดหรือเมาส์) พร้อมการควบคุมแบบไร้สาย และการผสานรวมกับ ChatGPT ได้อย่างลงตัว เหมาะสำหรับนักแฮ็กจริยธรรม (Ethical hacker), ผู้ฝึกอบรมด้านความปลอดภัยไซเบอร์, ครูผู้สอนด้านเทคโนโลยี และผู้สร้างสิ่งประดิษฐ์ DIY

สเปคของ BUG :

- ไมโครคอนโทรลเลอร์ (เลือกได้หนึ่งตัว)

- Raspberry Pi RP2040 dual-core Cortex-M0+ microcontroller @ สูงสุด 133 MHz พร้อม SRAM ขนาด 264KB

- Espressif ESP32-S3 dual-core LX7 microcontroller @ 240MHz พร้อมคำสั่งเวกเตอร์, มี SRAM ขนาด 512KB, เชื่อมต่อ WiFi 4 และ Bluetooth 5.x

- STMicro STM32F411 Arm Cortex-M4F MCU @ 100MHz พร้อม Flash ขนาด 512KB และ SRAM ขนาด 128KB

- พื้นที่เก็บข้อมูล – ช่องใส่ microSD card ภายในพอร์ต USB Type-A

- หน้าจอแสดงผล – หน้าจอสีขนาดเล็ก

- เสียง – ไม่ชัดเจน อาจควบคุมด้วยเสียงผ่านไมโครโฟนของคอมพิวเตอร์โฮสต์ เนื่องจากบนบอร์ดไม่มีไมโครโฟนให้เห็น

- USB – พอร์ต USB Type-A แบบผู้เสียบ

- อื่นๆ – ปุ่มกด, ไฟ RGB LED

- แหล่งจ่ายไฟ – 5V ผ่าน USB

- ขนาด – เทียบเท่ากับแฟลชไดรฟ์ USB ขนาดเล็ก

หมายเหตุ – รุ่นที่ใช้ ESP32-S3 มีดีไซน์ฮาร์ดแวร์และกลไกเหมือนกับ LILYGO’s T-Dongle-S3 แทบทุกประการ

BUG สามารถทำงานเสมือนเป็นคีย์บอร์ด โดยแทรกการกดปุ่มหรือ payload อื่น ๆ ทันทีเมื่อเสียบเข้ากับคอมพิวเตอร์โฮสต์ หรือสามารถสั่งงานผ่านคำสั่งเสียงก็ได้ เนื่องจากอุปกรณ์นี้เชื่อมต่อกับ ChatGPT ได้โดยตรง ผู้ใช้จึงสามารถสั่งให้เปิด YouTube ในเว็บเบราว์เซอร์ หรือสร้างสคริปต์แฮ็กต่าง ๆ ได้ง่าย ๆ ด้วยการพูด การใช้งานอื่น ๆ ได้แก่ ใช้เป็นกุญแจรักษาความปลอดภัย (Security Key), แทนการพิมพ์รหัสผ่าน, ขุดบิตคอยน์แบบเดียวกับอุปกรณ์ Lucky Miner SOLO-LV02 (สำหรับการศึกษา/วิจัยเท่านั้น), ใช้เป็น WiFi ฮอตสปอตสำหรับควบคุมจากระยะไกลและแทรก payload ผ่านโทรศัพท์หรืออุปกรณ์อื่น นอกจากนี้ BUG ยังสามารถแสดงผลภาพ, QR code, วิดีโอ และแอนิเมชันต่าง ๆ บนหน้าจอในตัวอีกด้วย

BUG สามารถใช้งานร่วมกับระบบปฏิบัติการต่าง ๆ ได้หลากหลาย เช่น Windows, Linux, macOS และ Raspberry Pi OS โดยสามารถเขียน payload ได้ด้วยภาษา Python, MicroPython, C++ และภาษาอื่น ๆ ทางผู้พัฒนาแจ้งว่าจะเป็น open-source ทั้งหมดหลังจากแคมเปญระดมทุนเสร็จสิ้น โดยจะปล่อยไฟล์ออกแบบฮาร์ดแวร์, ไฟล์ STL สำหรับพิมพ์ 3D, เฟิร์มแวร์ และไลบรารีต่าง ๆ ในตอนนี้ยังไม่มีข้อมูลรายละเอียดมากนัก แต่มีการสาธิตต้นแบบ BUG ที่ใช้งานได้จริงให้ดูในวิดีโอด้านล่าง (แนะนำให้ลดเสียงลงก่อนรับชม)

Tarun ได้เปิดตัว BUG บน Kickstarter โดยตั้งเป้าระดมทุนไว้ที่ 288,187 เยนญี่ปุ่น (~65,000฿) ซึ่งขณะนี้ยอดระดมทุนก็ทะลุเป้าไปเรียบร้อยแล้ว BUG วางจำหน่ายในราคา $59 (~1,900฿) โดยไม่ว่าจะเลือกเวอร์ชันที่ใช้ RP2040, ESP32-S3 หรือ STM32 ราคาก็เท่ากันทั้งหมด ค่าจัดส่งอยู่ที่ประมาณ $15 (~500฿) และคาดว่าจะเริ่มจัดส่งสินค้าได้ภายในเดือนกันยายน 2025

แปลจากบทความภาษาอังกฤษ : BUG: ethical hacking USB device with RP2040, ESP32-S3, or STM32 MCU (Crowdfunding)

บรรณาธิการข่าวและบทความภาษาไทย CNX Software ได้มีความสนใจในด้านเทคโนโลยี โดยเฉพาะ Smart Home และ IoT